貴陽dsPIC30FXX解密

芯片解密過程中可能遇到的主要技術挑戰多種多樣,包括加密算法的復雜性、多層防護機制的突破難度、硬件結構的深入理解、微碼和固件代碼的解讀困境、更新與變化的適應挑戰以及法律風險與道德考量等。這些挑戰不僅考驗著解密者的技術實力和經驗水平,也推動著解密技術的不斷進步和發展。在未來,我們可以期待芯片解密技術在更多領域發揮重要作用,為電子工程領域帶來更多的創新和突破。然而,我們也應該看到,芯片解密技術的發展將伴隨著技術和法律的雙重挑戰,需要解密者不斷學習和適應新的變化和要求。芯片解密服務在電子產品的仿制和定制中具有普遍的應用。貴陽dsPIC30FXX解密

在科技飛速發展的現在,芯片作為電子設備的大腦,其重要性不言而喻。然而,面對日益復雜的芯片技術和加密手段,如何突破技術壁壘,獲取芯片內部的重要信息,成為了眾多企業和科研機構面臨的一大挑戰。這時,芯片解密技術應運而生,成為電子工程領域的一把創新鑰匙,為科研人員提供了解開難題的新途徑。芯片解密技術作為電子工程領域的一把創新鑰匙,為科研人員提供了解開難題的新途徑。它在電子產品的二次開發與優化、故障診斷與維修、知識產權保護與研究以及安全領域等方面都發揮著重要作用。盡管面臨一些挑戰,但芯片解密技術仍然具有廣闊的發展前景。我們期待看到更多的企業和科研機構能夠利用這項技術推動電子工程領域的技術創新和進步。在未來的發展中,芯片解密技術將繼續發揮重要作用,為電子工程領域的發展貢獻更多的智慧和力量。福州MCU單片機解密工具IC解密在電子產品的逆向研發和定制中需要與客戶進行密切溝通。

IC芯片作為現代電子設備的重要組件,廣泛應用于通信、金融、交通、醫療等關鍵領域,其安全性直接關系到國家的安全、社會穩定和公民隱私。然而,隨著技術的不斷發展,IC芯片解密技術也日益成熟,給芯片的安全性和可靠性帶來了嚴峻挑戰。了解IC芯片解密技術的原理和方法,對于制定有效的防護策略具有重要意義。軟件攻擊是利用芯片的通信接口和協議漏洞進行攻擊。攻擊者通過分析芯片與外部設備的通信協議,尋找安全漏洞,利用協議中的缺陷繞過芯片的安全機制,獲取芯片內部的程序代碼。例如,早期ATMEL AT89C系列單片機的加密鎖定位擦除操作時序設計存在漏洞,攻擊者利用此漏洞,使用自編程序在擦除加密鎖定位后,停止下一步擦除片內程序存儲器數據的操作,從而使加過密的單片機變成沒加密的單片機,然后利用編程器讀出片內程序。

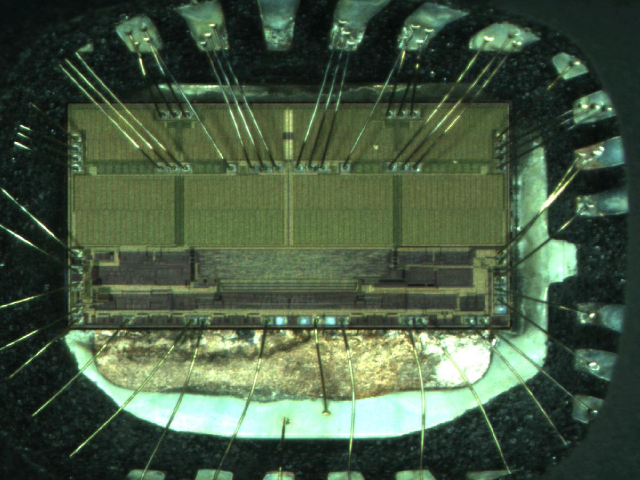

芯片解密,簡單來說,就是將已加密的芯片變為不加密的芯片,進而使用編程器讀取程序出來。芯片加密通常采用多種方式,如設置加密鎖定位、加密字節,利用復雜的加密算法對程序進行加密等。這些加密措施旨在防止未經授權的訪問和復制,保護芯片設計者的知識產權。芯片解密所具備的條件主要有兩個方面。一是需要具備一定的專業知識,包括芯片架構、編程語言、加密算法等方面的知識,只有了解這些基礎知識,才能深入分析芯片的加密機制,找到破解的方法。二是必須擁有讀取程序的工具,編程器是常用的工具之一,但并非所有編程器都具備讀取加密芯片程序的功能,有時為了解密特定芯片,還需要開發專門的編程器。硬件安全啟動(Secure Boot)的解密,需突破公鑰基礎設施(PKI)的認證機制。

電子探測攻擊以高時間分辨率來監控處理器在正常操作時所有電源和接口連接的模擬特性,并通過監控它的電磁輻射特性來實施攻擊。由于單片機是一個活動的電子器件,當它執行不同的指令時,對應的電源功率消耗也相應變化。通過使用特殊的電子測量儀器和數學統計方法分析和檢測這些變化,即可獲取單片機中的特定關鍵信息。例如,RF編程器可以直接讀出老的型號的加密MCU中的程序,就是采用這個原理。過錯產生技術使用異常工作條件來使處理器出錯,然后提供額外的訪問來進行攻擊。使用很普遍的過錯產生攻擊手段包括電壓沖擊和時鐘沖擊。低電壓和高電壓攻擊可用來禁止保護電路工作或強制處理器執行錯誤操作。時鐘瞬態跳變也許會復位保護電路而不會破壞受保護信息。電源和時鐘瞬態跳變可以在某些處理器中影響單條指令的解碼和執行。針對物聯網芯片的解密,需應對低功耗設計帶來的信號噪聲干擾。昆明高級芯片解密

芯片解密后的安全評估,需建立基于威脅建模的量化分析體系。貴陽dsPIC30FXX解密

企業的員工是信息安全的首道防線,也是末道防線。加強對員工的安全意識培訓,提高員工對STC單片機安全重要性的認識,使員工了解常見的解密技術和攻擊手段,掌握基本的安全防范措施。例如,要求員工嚴格遵守企業的信息安全管理制度,不隨意將含有STC單片機程序的設備連接到不安全的網絡環境中,不輕易將程序代碼泄露給他人。在STC單片機系統中采用多重認證技術,如密碼認證、生物識別認證等,增加攻擊者獲取系統訪問權限的難度。例如,在用戶登錄系統時,除了要求輸入密碼外,還可以要求用戶進行指紋識別或人臉識別,只有通過多重認證后,才能進入系統進行操作。貴陽dsPIC30FXX解密

- 沈陽IC程序解密哪家好 2025-04-30

- 臺州全能加密狗復制破解 2025-04-30

- 無錫dsPIC30FXX解密哪家好 2025-04-30

- 成都md5芯片解密廠家 2025-04-30

- 蘭州無損電路板抄板方法 2025-04-30

- 線路板PCB抄板報價 2025-04-30

- 廣州ic解密費用 2025-04-30

- 天津md5芯片解密團隊 2025-04-30

- 天津電路板抄板打樣 2025-04-30

- 濰坊stc單片機解密報價 2025-04-30

- 東莞微型BOX箱體喇叭揚聲器哪家生產的質量好 2025-05-01

- 重慶挖槽機端子銷售電話 2025-05-01

- 工控線路板加工廠 2025-05-01

- 能源化工自控管理系統業務報價 2025-05-01

- 遼寧國產高壓熔斷器貨源充足 2025-05-01

- 深圳厚銅線路板價格 2025-05-01

- 2SK354700L 2025-05-01

- 天津航空航空插頭牌子 2025-05-01

- XB4908I電源管理IC賽芯微代理 2025-05-01

- EL3H7(B) SOP現貨供應 2025-05-01