攀枝花虛擬機信息資產保護咨詢

入侵防御系統(IPS)則更進一步,不僅能檢測,還可以主動采取措施阻止入侵,如阻斷連接。安裝防病毒軟件和反惡意軟件防病毒軟件:可以掃描系統中的文件、磁盤和內存,檢測并清掉病毒、蠕蟲和特洛伊木馬等惡意軟件。它通過病毒庫的不斷更新,識別已知的惡意代碼特征,還能在一定程度上防范新出現的病毒。反惡意軟件工具:專門用于檢測和移除惡意軟件,如間諜軟件、廣告軟件和勒索軟件。這些工具可以幫助保護用戶的隱私和系統性能。更新操作系統和應用程序操作系統更新:開發者會不斷修復操作系統中的安全漏洞。及時安裝這些更新可以確保系統免受已知漏洞的威脅。應用程序更新:應用程序也可能成為攻擊的入口。什么是隱私保護,它在信息安全中的意義是什么?攀枝花虛擬機信息資產保護咨詢

信息資產保護

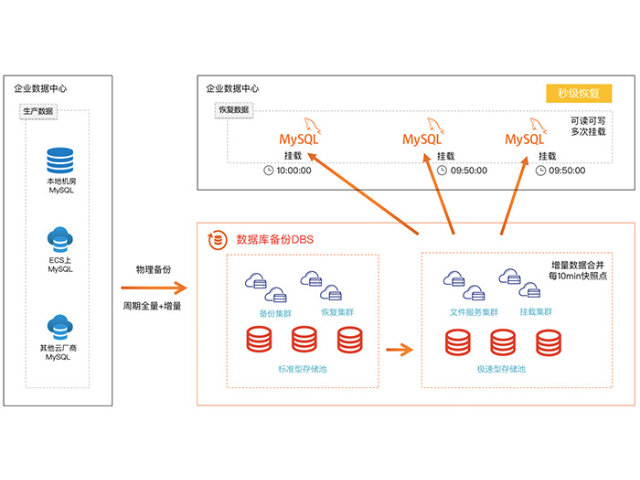

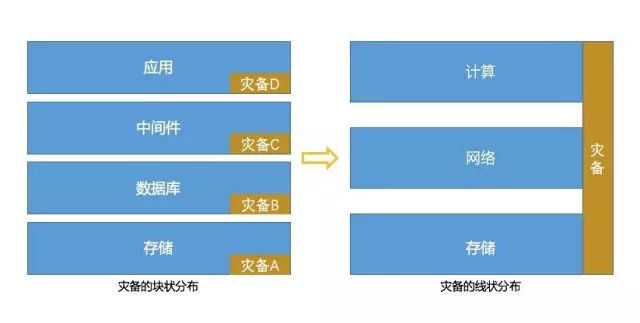

企業在大數據環境下保護信息資產需要綜合考慮多個方面,并采取一系列實際的風險應對措施。通過加強數據加密、限制數據訪問、建立應急響應機制、加強網絡安全防護、更新系統和軟件、建立系統備份和恢復機制、加強員工管理和培訓、實施內部監控和審計、建立舉報機制以及進行第三方安全評估等措施,企業可以有效地降低信息安全風險,保護其中心資產和商業機密。加強網絡安全防護:部署防火墻、入侵檢測系統(IDS)、安全網關等安全設備,防止外部攻擊和惡意軟件的入侵。定期對網絡進行安全評估和漏洞掃描,及時發現并修復安全漏洞。更新系統和軟件:定期更新操作系統、數據庫、中間件等信息技術設施,確保及時修補已知的漏洞。使用自動化工具掃描網絡和設備,識別并修復安全弱點。建立系統備份和恢復機制:定期對重要系統和數據進行備份,確保在數據丟失或系統癱瘓時能夠迅速恢復。測試備份數據的完整性和可用性,確保備份數據能夠用于實際恢復操作。 銀川高級信息資產保護關鍵措施如何確保加密密鑰的安全存儲和管理?

未來信息安全領域的發展趨勢和挑戰呈現出多元化和復雜化的特點。以下是對這些趨勢和挑戰的詳細分析:

發展趨勢強化自動化和智能化:隨著網絡威脅的不斷演變和復雜化,信息安全技術將更加注重自動化和智能化。基于機器學習和人工智能的安全解決方案將逐漸普及,以提高威脅檢測和響應的效率和準確性。例如,通過人工智能技術對網絡攻擊行為進行分析和預測,可以提升網絡安全的防御能力。

加強跨界合作:信息安全問題已經超越了單一領域,需要跨界合作來解決。未來,將出現更多跨界合作的安全解決方案,包括與網絡運營商、云服務提供商、等的合作,共同應對網絡安全威脅。

推動新興技術應用的安全發展:云安全:隨著云計算的普及,云安全將成為重點關注的領域。未來,將出現更多針對云環境的安全解決方案,如云安全監控、數據加密、訪問控制等,以確保云環境下的數據安全。物聯網安全:隨著物聯網設備的普及,物聯網安全將成為重要的挑戰。未來,將出現更多針對物聯網設備的安全解決方案,如設備身份驗證、數據隱私保護、遠程漏洞管理等,以應對物聯網設備帶來的安全風險。

人工智能安全:人工智能的廣泛應用也帶來了新的安全風險。未來,將出現更多針對人工智能的安全解決方案。

企業應根據自身的實際情況,采用合適的信息安全技術產品和服務,如防火墻、入侵檢測系統、加密技術、身份認證系統等。這些技術可以有效地阻止未經授權的網絡訪問,保護企業內部網絡的安全;實時監測網絡中的入侵行為,并及時發出警報;對敏感信息進行加密處理,確保信息在傳輸和存儲過程中的保密性;驗證用戶的身份,防止非法用戶訪問企業的信息系統。企業應定期對信息系統進行安全評估和漏洞掃描,及時發現和修復系統中的安全漏洞,降低信息安全風險。這可以通過內部信息安全團隊或專業的第三方機構來完成。通過定期的評估和掃描,可以確保信息系統的安全性和穩定性。盡管企業采取了一系列的信息安全措施,但仍然無法完全避免信息安全事件的發生。因此,企業需要建立應急響應機制,以便在發生信息安全事件時能夠迅速采取措施,降低損失。應急響應機制應包括應急預案的制定、應急響應團隊的組建、應急演練等。通過應急響應機制的建立,可以提高企業應對信息安全事件的能力和效率。在與外部合作伙伴合作之前,企業應簽訂信息安全協議,明確雙方在信息安全方面的責任和義務。同時,企業還應對外部合作伙伴的信息安全能力進行評估,確保其具備足夠的信息安全保障措施。 什么是DDoS,如何防范?

制定有效的訪問控制策略,以確保只有授權人員能夠訪問敏感信息資產,涉及多個方面,包括用戶權限管理、身份驗證機制、權限分配等。以下是一些關鍵步驟和建議:一、明確訪問控制原則較小權限原則:確保用戶只擁有完成其工作所需的較小權限,以減少潛在的安全風險。需要知道原則:用戶應只訪問其確實需要知道的信息,以保護敏感數據的機密性。職責分離原則:將關鍵任務和敏感數據訪問權限分配給不同的用戶或角色,以減少濫用權限的風險。 如何確保移動設備和云存儲的安全性?三亞勒索病毒信息資產保護費用

多因素認證相比單一因素認證有何優勢?攀枝花虛擬機信息資產保護咨詢

訪問控制技術與工具訪問控制列表(ACLs):使用訪問控制列表來規定哪些用戶或系統可以訪問特定的資源。ACLs可以基于用戶、群組或角色進行設置。防火墻與入侵檢測系統(IDS):部署防火墻和入侵檢測系統來監控和控制網絡流量,防止未經授權的訪問嘗試和惡意攻擊。加密技術:對敏感信息進行加密存儲和傳輸,以確保即使數據被非法訪問也無法讀取。使用強加密算法和密鑰管理策略來保護數據的機密性和完整性。五、培訓與意識提升安全培訓:定期對員工進行安全培訓,提高他們的安全意識和技能水平。培訓內容應包括密碼安全、社交工程防御、數據保護等方面。安全政策與程序:制定清晰的安全政策和程序,明確員工在訪問控制方面的責任和義務。確保所有員工都了解并遵守這些政策和程序。六、監控與審計日志記錄與監控:啟用詳細的日志記錄功能,記錄所有訪問嘗試(包括成功和失敗)。定期審查這些日志以檢測異常行為或潛在的安全威脅。安全審計:定期進行安全審計,評估訪問控制策略的有效性并識別潛在的改進點。審計結果應反饋給管理層和相關部門以便采取必要的改進措施。 攀枝花虛擬機信息資產保護咨詢

- 南通智能數據恢復管理平臺 2025-06-16

- 遂寧軟件數據遷移 2025-06-16

- 淄博 手機數據恢復方法 2025-06-16

- 江蘇信息資產保護流程 2025-06-16

- 銀川電腦信息資產保護方法 2025-06-16

- 河北信息資產保護供應商 2025-06-16

- 南京服務器數據恢復流程 2025-06-16

- 攀枝花虛擬機信息資產保護咨詢 2025-06-15

- 河南手機容災備份 2025-06-15

- 河南電腦信息資產保護供應商 2025-06-15

- 道閘停車場廠 2025-06-16

- 福建專業傳感器批發廠家 2025-06-16

- 廣州紅外AHD外接攝像頭工廠 2025-06-16

- 深圳石油勞保批發價 2025-06-16

- 智能借閱系統案例 2025-06-16

- 河南進**線防護服 2025-06-16

- 徐州辦公室防爆配電箱有哪些 2025-06-16

- 購票系統身份證 2025-06-16

- 智能道閘識別一體機 2025-06-16

- 鹽城附近哪里有防爆配電箱有哪些 2025-06-16